보안 이벤트 시각화 기법은 기존의 시각화 기술을 네트워크 보안 분야에 적용한 형태로써 네트워크 보안과 관련있는 이벤트를 사용하여 네트워크의 트래픽 흐름과 보안 상황을 쉽고 빠르게...

http://chineseinput.net/에서 pinyin(병음)방식으로 중국어를 변환할 수 있습니다.

변환된 중국어를 복사하여 사용하시면 됩니다.

- 中文 을 입력하시려면 zhongwen을 입력하시고 space를누르시면됩니다.

- 北京 을 입력하시려면 beijing을 입력하시고 space를 누르시면 됩니다.

https://www.riss.kr/link?id=A99544996

- 저자

- 발행기관

- 학술지명

- 권호사항

-

발행연도

2012

-

작성언어

Korean

- 주제어

-

등재정보

KCI등재

-

자료형태

학술저널

- 발행기관 URL

-

수록면

1315-1324(10쪽)

-

KCI 피인용횟수

3

- DOI식별코드

- 제공처

- 소장기관

-

0

상세조회 -

0

다운로드

부가정보

국문 초록 (Abstract)

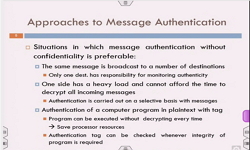

보안 이벤트 시각화 기법은 기존의 시각화 기술을 네트워크 보안 분야에 적용한 형태로써 네트워크 보안과 관련있는 이벤트를 사용하여 네트워크의 트래픽 흐름과 보안 상황을 쉽고 빠르게 분석 및 탐지하는 기술이다. 특히 종단간의 연결 이벤트인 세션을 시각화하여 네트워크 이상 상황을 탐지하는 기술은 상대적으로 패킷 감시 기법에서 발생하는 오버헤드를 줄일 수 있고 알려지지 않은 공격 패턴들은 쉽게 탐지할 수 있어서 좋은 해결책이 되고 있다. 하지만, 서버들의 정상 활동과 네트워크 공격이 종단간의 유사한 연결 패턴을 가질 경우 세션 기반의 시각화 기법들은 공격 상황과 정상 상황을 구분하는 기능이 매우 취약하다. 따라서 본 논문에서는 세션 기반 시각화 기법에서 서버들의 정상 활동과 네트워크 공격 상황을 상세하게 구분할 수 있는 IP 주소 분할 표시 분석 방법 및 포트 특성 분석 방법을 제안하고자 한다. 제안하는 세션 기반의 공격 시각화 탐지 방법은 다른 공격 탐지 방법들과는 의존성이 없기 때문에 기존의 다양한 네트워크 공격 분석 및 탐지에 활용될 수 있고, 또한 네트워크 관리자에게는 현재 네트워크에서 발생되는 보안위협을 보다 빠르게 판단할 수 있도록 도움을 준다.

다국어 초록 (Multilingual Abstract)

Security visualization is a form of the data visualization techniques in the field of network security by using security-related events so that it is quickly and easily to understand network traffic flow and security situation. In particular, the secu...

Security visualization is a form of the data visualization techniques in the field of network security by using security-related events so that it is quickly and easily to understand network traffic flow and security situation. In particular, the security visualization that detects the abnormal situation of network visualizing connections between two endpoints is a novel approach to detect unknown attack patterns and to reduce monitoring overhead in packets monitoring technique. However, the session-based visualization doesn"t notice a difference between normal traffic and attacks that they are composed of similar connection pattern. Therefore, in this paper, we propose an efficient session-based visualization method for analyzing and detecting between normal server activities and attacks by using the IP address splitting and port attributes analysis. The proposed method can actually be used to detect and analyze the network security with the existing security tools because there is no dependence on other security monitoring methods. And also, it is helpful for network administrator to rapidly analyze the security status of managed network.

목차 (Table of Contents)

- 요약

- ABSTRACT

- I. 서론

- II. 관련 연구

- III. 보안이벤트 시각화 기반의 공격 탐지

- 요약

- ABSTRACT

- I. 서론

- II. 관련 연구

- III. 보안이벤트 시각화 기반의 공격 탐지

- IV. 실험 결과

- V. 결론

- 참고문헌

참고문헌 (Reference)

1 정치윤, "시각화 기반의 효율적인 네트워크 보안 상황 분석 방법" 한국정보보호학회 19 (19): 107-117, 2009

2 장범환, "보안 이벤트 시각화를이용한 보안 상황 인지 기술" 16 (16): 18-25, 2006

3 X. Yin, "TheDesign of VisFlowConnect-IP: A LinkAnalysis System for IP Security SituationalAwareness" 141-153, 2005

4 S. Lau, "The Spinning Cube of PotentialDoom" 47 (47): 25-26, 2004

5 H. Koike, "Snortview:Visualization system of snort logs" 143-147, 2004

6 S. Krasser, "Real-Time andForensic Network Data Analysis UsingAnimated and Coordinated Visualization" 42-49, 2005

7 J. McPherson, "PortVis:A Tool for Port-Based Detection ofSecurity Events" 73-81, 2004

8 G. Conti, "PassiveVisual Fingerprinting of Network AttackTools" 45-54, 2004

9 K. Lakkaraju, "NVisionIP: Netflow Visualizations ofSystem State for Security SituationalAwareness" 65-72, 2004

10 E.L. Malécot, "Interactively Combining 2Dand 3D Visualization for Network TrafficMonitoring" 123-127, 2006

1 정치윤, "시각화 기반의 효율적인 네트워크 보안 상황 분석 방법" 한국정보보호학회 19 (19): 107-117, 2009

2 장범환, "보안 이벤트 시각화를이용한 보안 상황 인지 기술" 16 (16): 18-25, 2006

3 X. Yin, "TheDesign of VisFlowConnect-IP: A LinkAnalysis System for IP Security SituationalAwareness" 141-153, 2005

4 S. Lau, "The Spinning Cube of PotentialDoom" 47 (47): 25-26, 2004

5 H. Koike, "Snortview:Visualization system of snort logs" 143-147, 2004

6 S. Krasser, "Real-Time andForensic Network Data Analysis UsingAnimated and Coordinated Visualization" 42-49, 2005

7 J. McPherson, "PortVis:A Tool for Port-Based Detection ofSecurity Events" 73-81, 2004

8 G. Conti, "PassiveVisual Fingerprinting of Network AttackTools" 45-54, 2004

9 K. Lakkaraju, "NVisionIP: Netflow Visualizations ofSystem State for Security SituationalAwareness" 65-72, 2004

10 E.L. Malécot, "Interactively Combining 2Dand 3D Visualization for Network TrafficMonitoring" 123-127, 2006

11 K. Abdullah, "IDS RainStorm:Visualizing IDS Alarms" 1-7, 2005

12 P Ren, "IDGraphs: Intrusion Detectionand Analysis Using Histographs" 39-46, 2005

13 R. Ball, "Home-Centric Visualization of NetworkTraffic for Security Administration" 55-64, 2004

14 A. Oline, "ExploringThree-Dimensional Visualization forIntrusion Detection" 113-120, 2005

15 A. Wagner, "EntropyBased Worm and Anomaly Detection inFast IP Networks" 172-177, 2005

16 R. Erbacher, "Designing Visualization Capabilitiesfor IDS Challenges" 121-128, 2005

17 A. Giani, "Attribution and Aggregationof Network Flows for Security Analysis" 1-4, 2006

18 Beom-Hwan Chang, "An Efficient Network Attack Visualization Using Security Quad and Cube" 한국전자통신연구원 33 (33): 770-779, 2011

19 Y. Hu, "Adaptive Flow Aggregation–ANew Solution for Robust Flow Monitoringunder Security Attacks" 424-435, 2006

20 E.W. Bethel, "AcceleratingNetwork Traffic Analytics Using Query-Driven Visualization" 115-122, 2006

동일학술지(권/호) 다른 논문

-

무선 랜 환경 인증 메커니즘의 취약성 분석 및 대응방안 연구

- 한국정보보호학회

- 최진호(Jin-Ho Choi)

- 2012

- KCI등재

-

- 한국정보보호학회

- 이문식(Moonsik Lee)

- 2012

- KCI등재

-

- 한국정보보호학회

- 신수연(Sooyeon Shin)

- 2012

- KCI등재

-

동적 피어 그룹을 위한 삼진 트리방식의 인증된 그룹 키 합의 프로토콜

- 한국정보보호학회

- 김호희(Ho-hee Kim)

- 2012

- KCI등재

분석정보

인용정보 인용지수 설명보기

학술지 이력

| 연월일 | 이력구분 | 이력상세 | 등재구분 |

|---|---|---|---|

| 2026 | 평가예정 | 재인증평가 신청대상 (재인증) | |

| 2020-01-01 | 평가 | 등재학술지 유지 (재인증) |  |

| 2017-01-01 | 평가 | 등재학술지 유지 (계속평가) |  |

| 2013-01-01 | 평가 | 등재학술지 유지 (등재유지) |  |

| 2010-01-01 | 평가 | 등재학술지 유지 (등재유지) |  |

| 2008-01-01 | 평가 | 등재 1차 FAIL (등재유지) |  |

| 2005-01-01 | 평가 | 등재학술지 선정 (등재후보2차) |  |

| 2004-01-01 | 평가 | 등재후보 1차 PASS (등재후보1차) |  |

| 2003-01-01 | 평가 | 등재후보학술지 선정 (신규평가) |  |

학술지 인용정보

| 기준연도 | WOS-KCI 통합IF(2년) | KCIF(2년) | KCIF(3년) |

|---|---|---|---|

| 2016 | 0.41 | 0.41 | 0.43 |

| KCIF(4년) | KCIF(5년) | 중심성지수(3년) | 즉시성지수 |

| 0.45 | 0.4 | 0.508 | 0.04 |

ScienceON

ScienceON DBpia

DBpia